Massa Critica

Exodus, lo spyware per android che ha spiato i telefoni di centinaia di italiani.

Centinaia di italiani sono stati intercettati per colpa di uno spyware sviluppato da un’azienda calabrese. Secondo gli inquirenti la app pensata per spiare legalmente criminali, per un presunto errore di programmazione, ha finito per intercettare normali cittadini.

La scoperta è stata fatta fatta in un’indagine condotta dai ricercatori di Security Without Borders, che compie investigazioni su minacce contro dissidenti e attivisti per i diritti umani, e dalla rivista Motherboard.

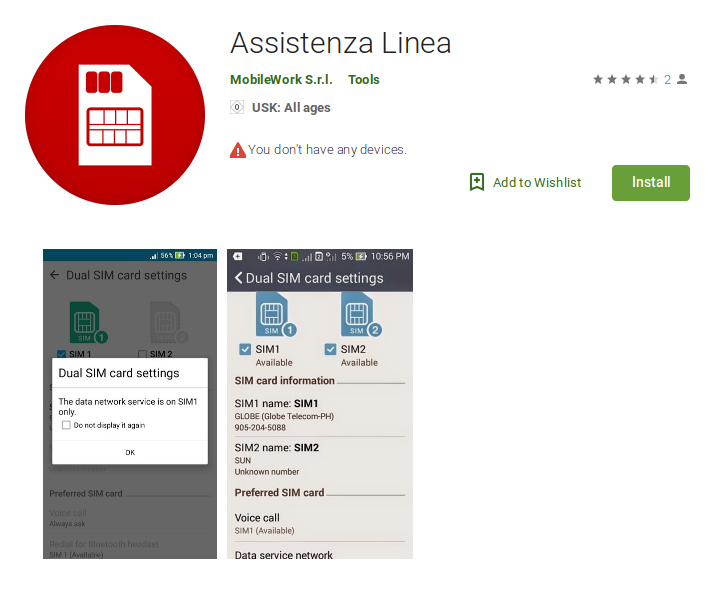

In sostanza, il software viene utilizzato per intercettare degli indagati ma secondo quanto riferisce il blog dell’associazione, alcuni hacker di Stato avrebbero infettato per mesi gli smartphone di un importante numero di persone grazie ad app malevola per Android, caricata sul PlayStore ufficiale di Google e capaci di eluderne i filtri.

Abbiamo identificato una nuova famiglia di spyware per Android che abbiamo nominato Exodus e che si compone di due stage che identifichiamo in questo rapporto come Exodus One e Exodus Two. Abbiamo raccolto numerose copie di questo spyware, generate ed utilizzate tra il 2016 all’inizio del 2019.

Copie di questo sono state trovate caricate sul Google Play Store, camuffate da applicazioni di servizio di operatori telefonici. Sia le pagine di Google Play Store che le finte interfacce di queste applicazioni malevole sono in Italiano. Secondo le statistiche pubblicamente disponibili, in aggiunta ad una conferma di Google, la maggior parte di queste applicazioni hanno raccolto qualche decina di installazioni ciascuna, con un caso che superava le 350 unità. Tutte le vittime si trovano in Italia. Le pagine Google Play Store e le relative applicazioni malevole sono state disabilitate da Google.

Riteniamo che questa piattaforma spyware sia stata sviluppata da una società Italiana chiamata eSurv, di Catanzaro, che opera principalmente nel settore della videosorveglianza. Secondo informazioni disponibili pubblicamente sembra che eSurv abbia iniziato a sviluppare spyware dal 2016.

Exodus è dotato di ampie capacità di raccolta e di intercettazione. È particolarmente preoccupante che alcune delle modifiche effettuate dallo spyware potrebbero esporre i dispositivi infetti a ulteriori compromissioni o a manomissioni dei dati.

Abbiamo identificato copie di uno spyware precedentemente sconosciuto che sono state caricate con successo sul Google Play Store più volte nel corso di oltre due anni. Queste applicazioni sono normalmente rimaste disponibili su Play Store per mesi.

Anche se con diverse variazioni, tutte le copie identificate di questo spyware condividono un camuffamento simile. Nella maggior parte dei casi sono stati creati per apparire come applicazioni distribuite da generici operatori mobili in Italia. Spesso la descrizione dell’applicazione sul Play Store fa riferimento a messaggi SMS che i target avrebbero ricevuto e che li avrebbero condotti ad una pagina sul Play Store. Tutte le pagine sul Play Store che abbiamo identificato e tutte le interfacce grafiche usate per camuffare le applicazioni stesse sono scritte in Italiano.

Nel registro degli indagati sono attualmente iscritte 4 persone. Due le aziende coinvolte: E-surv di Catanzaro, ideatrice dell’applicazione e la Stm che si occupava della commercializzazione.

Secondo quanto riferisce l’Ansa, la Procura di Napoli ha aperto un fascicolo con 4 indagati, ovvero il rappresentante legale e l’amministratore di una delle società sequestrate, la Stm srl, l’amministratore legale e il direttore delle infrastrutture It della eSurv.

Lo spyware è rimasto sullo store di Google dal 2016 fino alla prima parte del 2019. Tutte le vittime si trovano in Italia. Le pagine Google Play Store e le relative applicazioni malevole sono state disabilitate da Google” è quanto sostengono i ricercatori di Security without Borders.

![]() Ricevi le nostre ultime notizie da Google News - SEGUICI

Ricevi le nostre ultime notizie da Google News - SEGUICI

![]() Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

.Vuoi saperne di più su Massa Critica ? Ecco la nostra presentazione.

Ti è piaciuto Massa Critica ? Bene! Iscriviti alla nostra newsletter. e al nostro canale Telegram.

Se ti piace il nostro lavoro vai alla nostra pagina su Facebook e clicca su "Like".

Se preferisci puoi anche seguirci via Twitter , via Instagram e via Youtube.

Per sostenerci abbiamo bisogno del vostro contributo, per questo vi chiediamo di supportarci concretamente attraverso Paypal o Satispay. Grazie per il vostro contributo e per la vostra fiducia!

Donazione con Paypal o carta di credito

Donazione con Satispay

Massa Critica

Bike to Work Cuneo: ora chi usa la bicicletta per andare al lavoro potrà avere buoni fino a 20 euro nei negozi locali

Dal giugno del 2021 i biketoworker di Cuneo hanno pedalato per 768.972 chilometri in 249.277 viaggi, per un risparmio di 111.206 chili di anidride carbonica. Ora il progetto si allarga dato che il successo dell’iniziativa bike to work Cuneo è tale da incoraggiare a un nuovo obiettivo per il futuro: trasformare il progetto in una pratica di economia circolare. (altro…)

![]() Ricevi le nostre ultime notizie da Google News - SEGUICI

Ricevi le nostre ultime notizie da Google News - SEGUICI

![]() Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

.Vuoi saperne di più su Massa Critica ? Ecco la nostra presentazione.

Ti è piaciuto Massa Critica ? Bene! Iscriviti alla nostra newsletter. e al nostro canale Telegram.

Se ti piace il nostro lavoro vai alla nostra pagina su Facebook e clicca su "Like".

Se preferisci puoi anche seguirci via Twitter , via Instagram e via Youtube.

Per sostenerci abbiamo bisogno del vostro contributo, per questo vi chiediamo di supportarci concretamente attraverso Paypal o Satispay. Grazie per il vostro contributo e per la vostra fiducia!

Donazione con Paypal o carta di credito

Donazione con Satispay

Massa Critica

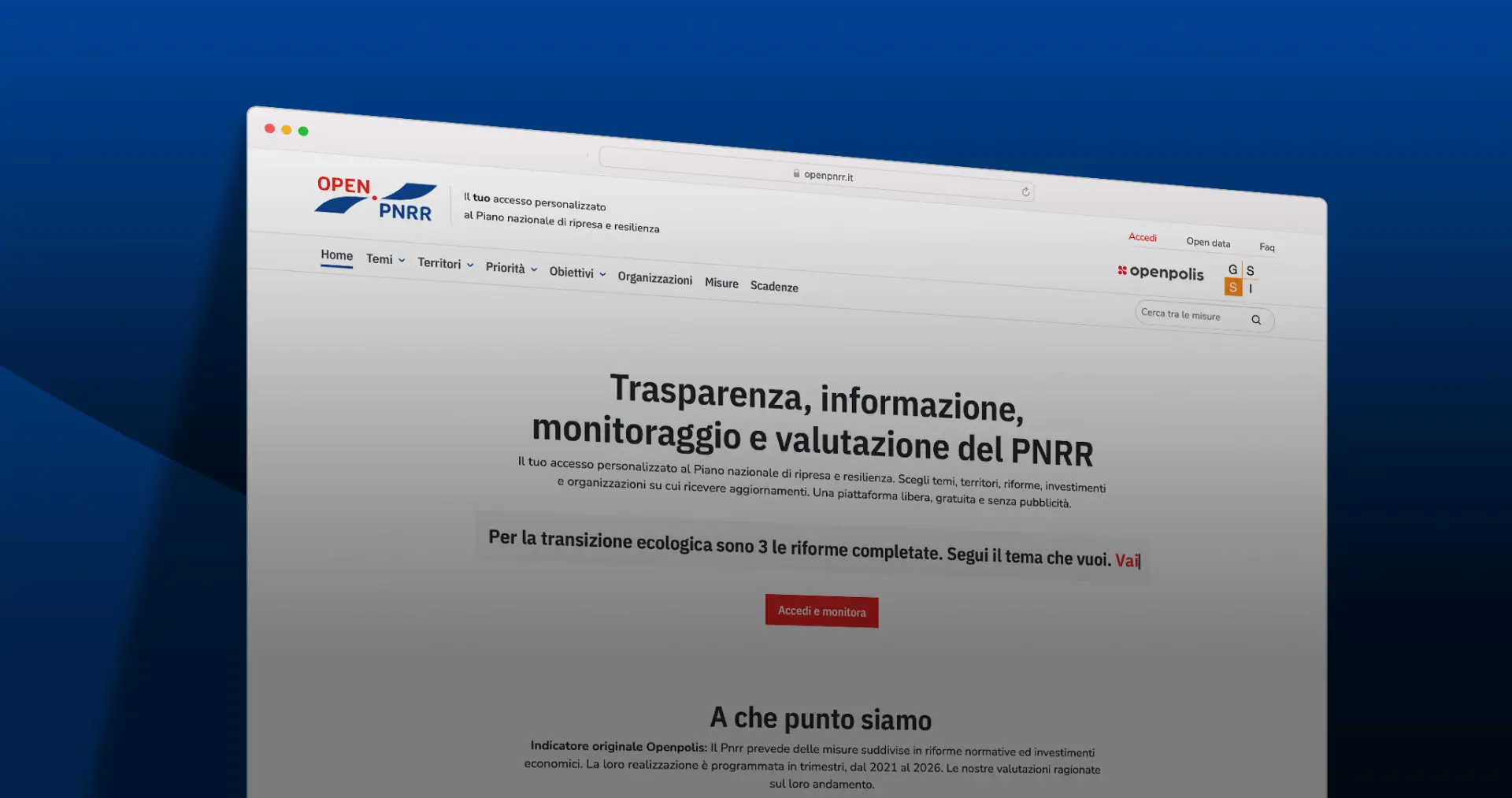

OpenPNRR per dare trasparenza, informazione, monitoraggio e valutazione del PNRR.

La realizzazione del PNRR è un passaggio cruciale per il futuro dell’Itaila che passa attraverso l’investimento di circa 235 miliardi di euro. (altro…)

![]() Ricevi le nostre ultime notizie da Google News - SEGUICI

Ricevi le nostre ultime notizie da Google News - SEGUICI

![]() Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

.Vuoi saperne di più su Massa Critica ? Ecco la nostra presentazione.

Ti è piaciuto Massa Critica ? Bene! Iscriviti alla nostra newsletter. e al nostro canale Telegram.

Se ti piace il nostro lavoro vai alla nostra pagina su Facebook e clicca su "Like".

Se preferisci puoi anche seguirci via Twitter , via Instagram e via Youtube.

Per sostenerci abbiamo bisogno del vostro contributo, per questo vi chiediamo di supportarci concretamente attraverso Paypal o Satispay. Grazie per il vostro contributo e per la vostra fiducia!

Donazione con Paypal o carta di credito

Donazione con Satispay

Massa Critica

Il Festival del cicloturismo in Piemonte il 20-21 aprile alle Vallere

L’Ente di gestione delle Aree protette del Po piemontese e l’Associazione Torino Bike Experience organizzano il 20 e 21 aprile la terza edizione del festival del Cicloturismo in Piemonte dedicato al mondo del ciclismo e del cicloturismo in Piemonte.

![]() Ricevi le nostre ultime notizie da Google News - SEGUICI

Ricevi le nostre ultime notizie da Google News - SEGUICI

![]() Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

Massa Critica è una piattaforma di informazione, partecipazione e attivazione dei cittadini per favorire l'attivazione di quanti condividono aspirazioni nuove e innovative su sostenibilità , tecnologia , innovazione , startup , cibo , social innovation, salute.

.Vuoi saperne di più su Massa Critica ? Ecco la nostra presentazione.

Ti è piaciuto Massa Critica ? Bene! Iscriviti alla nostra newsletter. e al nostro canale Telegram.

Se ti piace il nostro lavoro vai alla nostra pagina su Facebook e clicca su "Like".

Se preferisci puoi anche seguirci via Twitter , via Instagram e via Youtube.

Per sostenerci abbiamo bisogno del vostro contributo, per questo vi chiediamo di supportarci concretamente attraverso Paypal o Satispay. Grazie per il vostro contributo e per la vostra fiducia!

Donazione con Paypal o carta di credito

Donazione con Satispay